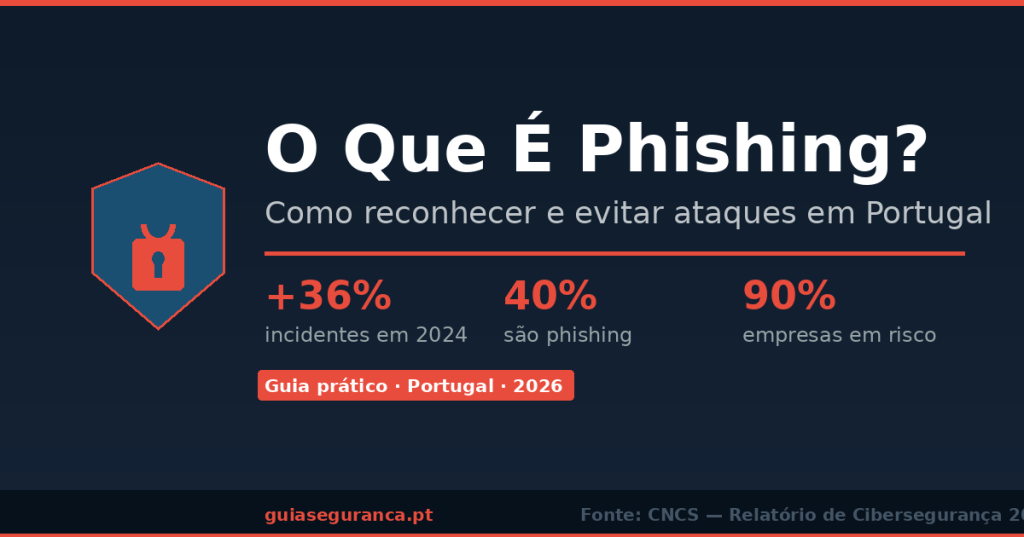

⚠️ Atenção: Segundo o Relatório de Cibersegurança 2025 do CNCS, os incidentes cibernéticos em Portugal aumentaram 36% em 2024 face ao ano anterior. O phishing representa cerca de 40% de todas as notificações ao CERT.PT.

Recebeu um email do seu banco a pedir que confirme os dados urgentemente? Ou uma mensagem dos CTT a dizer que tem um pacote retido? Cuidado — pode ser phishing. Este tipo de golpe é o ciberataque mais comum em Portugal e afecta todos os dias milhares de particulares e empresas.

Neste guia explicamos exactamente o que é phishing, como funciona, como reconhecer — e o que fazer se cair na armadilha.

O que é phishing?

Phishing (pronuncia-se “fishing”, como pesca em inglês) é uma técnica de fraude em que o atacante se faz passar por uma entidade de confiança — o seu banco, os CTT, a Autoridade Tributária, a EDP, a NOS — para o enganar a revelar informações pessoais como palavras-passe, números de cartão de crédito ou dados de acesso a contas.

O nome vem exactamente da ideia de “pescar”: o atacante lança a isca (um email convincente) e espera que a vítima morda o anzol. A isca pode ser um email, um SMS, uma chamada telefónica ou até uma mensagem nas redes sociais. Em 2026, os ataques tornaram-se ainda mais sofisticados com o uso de inteligência artificial para criar mensagens mais convincentes e difíceis de detectar.

Como funciona um ataque de phishing?

O processo é normalmente simples e divide-se em três passos:

- O atacante envia uma mensagem falsa — aparentemente legítima, com o logótipo e o estilo visual da entidade que imita (banco, serviço público, operadora, etc.).

- A mensagem cria urgência — “a sua conta será bloqueada”, “tem uma multa por pagar”, “o seu pacote está retido” — para que a vítima aja sem pensar.

- A vítima clica num link e introduz os seus dados num site falso que imita o original. Os dados são capturados pelos atacantes.

Tudo pode acontecer em menos de dois minutos. E o dano — acesso a contas bancárias, roubo de identidade, perda de dados da empresa — pode ser enorme.

Os principais tipos de phishing

1. Phishing por email

O mais comum. O atacante envia emails em massa que imitam bancos (Millennium BCP, CGD, Santander, BPI), serviços públicos (AT, Segurança Social, SNS), operadoras (MEO, NOS, Vodafone) ou serviços de entrega (CTT, DHL).

2. Smishing (phishing por SMS)

Mensagens de texto falsas, frequentemente dos CTT ou do banco, com um link para um site fraudulento. Em Portugal, os golpes de smishing dos CTT continuam entre os mais reportados ao CERT.PT.

3. Vishing (phishing por chamada telefónica)

O atacante liga a fazer-se passar por um funcionário do banco ou de suporte técnico. Pede os dados de acesso ou códigos de autenticação sob pretexto de “verificar a sua identidade” ou “resolver um problema na conta”.

4. Spear phishing

Uma versão mais sofisticada e dirigida. Em vez de enviar emails genéricos, o atacante pesquisa previamente a vítima (no LinkedIn, nas redes sociais) e personaliza a mensagem. Muito usado contra empresas — por exemplo, um email que imita o director financeiro a pedir uma transferência urgente. Em 2026, esta técnica é amplificada pelo uso de IA generativa para criar mensagens e até áudio e vídeo falsos (deepfakes) completamente convincentes.

Como reconhecer um email de phishing: 7 sinais de alerta

Aprender a identificar estes sinais pode salvar-lhe a conta bancária:

- 🔴 Urgência excessiva — “A sua conta será bloqueada em 24 horas”, “Acção imediata necessária”. Os bancos e serviços públicos não comunicam assim.

- 🔴 Endereço de email suspeito — Parece legítimo, mas está errado: suporte@millenniumbcp-seguranca.com não é o Millennium. O domínio oficial é millenniumbcp.pt.

- 🔴 Links que não correspondem — Passe o rato por cima do link (sem clicar) e veja o endereço real. Se não for o site oficial da entidade, não clique.

- 🔴 Erros ortográficos e gramaticais — Muitos ataques têm erros óbvios, embora em 2026 a IA esteja a tornar as mensagens fraudulentas cada vez mais correctas e convincentes.

- 🔴 Pedido de dados sensíveis — Nenhum banco, operadora ou serviço público pede palavra-passe ou PIN por email ou SMS.

- 🔴 Saudação genérica — “Caro cliente” em vez do seu nome. As entidades legítimas costumam saber quem você é.

- 🔴 Anexos inesperados — Um ficheiro .zip, .exe ou .pdf que não pediu pode conter malware.

Exemplos reais de phishing em Portugal

Estes são alguns dos golpes mais reportados em Portugal e que continuam activos em 2026:

- CTT — SMS a dizer que tem um pacote retido e que precisa de pagar uma taxa de €1,99. O link leva a um site falso que rouba os dados do cartão.

- Autoridade Tributária (AT) — Email a informar que tem um reembolso de IRS pendente e que deve introduzir os dados do IBAN para o receber.

- Banco — Chamada de um “funcionário” a avisar que detetou movimentos suspeitos na conta e a pedir os códigos do cartão matriz para “cancelar” as transações.

- EDP/Endesa — Email com uma fatura em atraso e ameaça de corte de fornecimento, com um link para pagamento imediato.

- MB WAY — Mensagem a dizer que recebeu um pedido de pagamento e que deve confirmar os dados na app — que é, na verdade, um link falso.

O que fazer se clicar num link suspeito

Se suspeita que caiu num golpe de phishing, aja rapidamente. Temos um guia passo a passo sobre o que fazer se foi hackeado que pode consultar para uma resposta mais completa. Em resumo:

- Não introduza mais dados — Feche o site imediatamente.

- Altere as palavras-passe — Especialmente do email e da banca online. Faça-o a partir de um dispositivo diferente, se possível.

- Contacte o seu banco — Se introduziu dados bancários, ligue imediatamente para o número de emergência do banco e bloqueie o cartão.

- Active a autenticação de dois factores (2FA) — Em todas as contas importantes, se ainda não tiver.

- Reporte o incidente — Pode reportar ao CERT.PT (cert.pt) ou à Polícia Judiciária (uesp@pj.pt).

- Fique atento a movimentos na conta — Nos dias seguintes, verifique os extratos com atenção.

Como proteger a sua empresa do phishing em 2026

As PMEs são o alvo preferido dos ataques de phishing. Segundo o CNCS, 90% das organizações portuguesas inquiridas preveem um risco acrescido de incidente em 2025 e 2026. Medidas simples fazem uma diferença enorme:

- ✅ Forme os colaboradores — Um colaborador que sabe reconhecer phishing é a melhor defesa. Faça simulações periódicas.

- ✅ Active o 2FA em todas as contas — Email, banca, ferramentas de trabalho (Google Workspace, Microsoft 365, etc.).

- ✅ Use um filtro de email anti-spam — A maioria das plataformas de email (Gmail, Outlook) tem filtros activos, mas certifique-se de que estão configurados correctamente.

- ✅ Estabeleça um protocolo de verificação — Para qualquer pedido de transferência ou alteração de dados bancários recebido por email, confirme sempre por telefone com o remetente real.

- ✅ Desconfie de deepfakes — Em 2026, os atacantes usam IA para imitar vozes e rostos. Se receber uma chamada ou vídeo inesperado a pedir dados ou transferências, verifique sempre por outro canal.

- ✅ Mantenha os sistemas actualizados — As actualizações de segurança fecham vulnerabilidades que os atacantes exploram.

Conclusão

O phishing é simples, barato de executar e surpreendentemente eficaz — mesmo contra pessoas informadas. E em 2026, com a IA ao serviço dos atacantes, está a tornar-se ainda mais difícil de detectar. A boa notícia é que com algum conhecimento e atenção é possível evitar a esmagadora maioria dos ataques.

Se quer aprender a proteger-se a si e à sua empresa de forma mais completa — phishing, ransomware, RGPD, backups e muito mais — o nosso Guia Completo de Cibersegurança está quase disponível. Garanta já o seu lugar na lista de espera e seja o primeiro a receber acesso — sem custos até à abertura.

Leave a comment